De nieuwe NVD-aanpak van NIST is een logische stap in het beheren van de stroom CVE’s. Maar door prioriteit te geven aan overheidssoftware, dreigt de private sector zonder de informatie te komen die zij nodig heeft.

| 263%

GROEI IN CVE-INDIENINGEN 2020–2025 |

42.000

CVE’s VERRIJKT IN 2025 — NOG STEEDS ONVOLDOENDE |

1%

VAN ALLE CVE’s DAADWERKELIJK UITGEBUIT IN HET WILD |

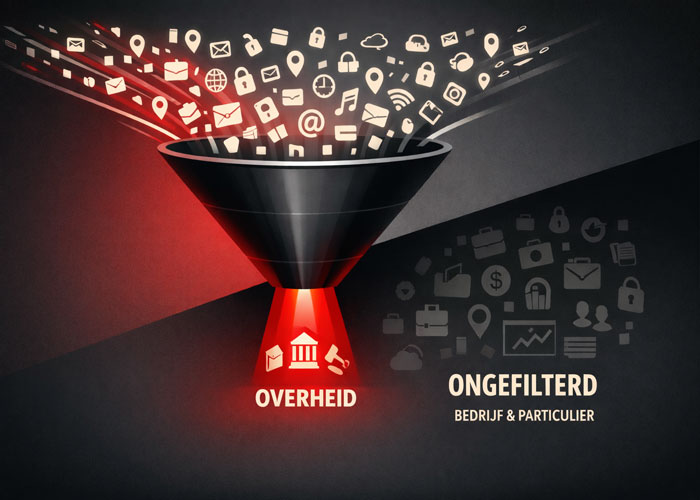

Het had al lang moeten gebeuren. Na jaren van een groeiende golf aan kwetsbaarheidsmeldingen — een stijging van 263 procent in CVE-indieningen tussen 2020 en 2025 — heeft het National Institute of Standards and Technology eindelijk een beslissende stap gezet. Vanaf 15 april 2026 zal NIST alleen nog CVE’s verrijken die voldoen aan specifieke prioriteringscriteria: kwetsbaarheden die zijn opgenomen in CISA’s Known Exploited Vulnerabilities (KEV)-catalogus, software die wordt gebruikt binnen de Amerikaanse federale overheid en systemen die als kritisch zijn aangemerkt onder Executive Order 14028. Alle andere inzendingen zullen nog steeds verschijnen in de National Vulnerability Database (NVD), maar krijgen het label “Not Scheduled”. Dat is bureaucratische taal voor: reken er maar niet op.

Als securityprofessional begrijp ik de redenering. Onze industrie lijdt al lange tijd onder wat ik “signaal-ruis-overbelasting” noem: een lawine aan data om te analyseren, waarvan het overgrote deel geen directe relevantie heeft voor de systemen die we daadwerkelijk beschermen. Onderzoek van VulnCheck liet zien dat van de meer dan 40.000 nieuw gepubliceerde kwetsbaarheden die vorig jaar zijn gecatalogiseerd, slechts 1 procent — slechts 422 CVE’s — actief werd uitgebuit in het wild. Focussen op wat echt belangrijk is, is daarom volledig te verdedigen.

“Kwetsbaarheden worden gepubliceerd, maar niet geprioriteerd. Dat maakt het leven voor verdedigers niet eenvoudiger.”

En toch is er iets mis. En wel fundamenteel.

De paradox van transparantie zonder context

NIST heeft ervoor gekozen om alle CVE’s te blijven publiceren, maar ze niet langer routinematig te verrijken met CVSS-scores, getroffen softwareconfiguraties of aanvullende context. Het resultaat is een ongemakkelijke middenweg: kwetsbaarheden worden openbaar gemaakt, maar zonder de richtlijnen die securityteams nodig hebben om te weten wat ze ermee moeten doen. Dat is transparantie in zijn meest lege vorm.

Stel je een arts voor die een patiënt vertelt dat er iets mis is, maar weigert te zeggen hoe ernstig het is, welk orgaan is getroffen of hoe het behandelplan eruitziet. “Voel je vrij om ons te mailen als je meer wilt weten.” Zo voelt dit precies voor de duizenden organisaties die afhankelijk waren van de NVD als hun primaire, gezaghebbende bron voor patchprioritering.

Kleine en middelgrote ondernemingen, zonder een dedicated security operations center of dure threat intelligence-abonnementen, worden het hardst getroffen. Zij vertrouwden op de NVD als een gratis anker. Dat anker is nu losgeraakt.

Eerst de overheid — en de rest dan?

Het tweede probleem raakt een fundamenteel verschil tussen de digitale realiteit van overheidsinstanties en die van bedrijven en particulieren. De prioriteiten van NIST zijn logisch vanuit een nationaal veiligheidsstandpunt: je beschermt eerst kritieke staatsinfrastructuur. Maar de software-omgevingen van een zorginstelling, een productiebedrijf of een klein bedrijf lijken nauwelijks op het IT-landschap van de Amerikaanse federale overheid.

Microsoft 365, Google Workspace, veelgebruikte CRM-platforms, industriële besturingssystemen in de productie — veel van deze systemen vallen niet onder de definitie van “kritische software” zoals vastgesteld in Executive Order 14028. Een kwetsbaarheid in een breed gebruikte cloudapplicatie door het MKB kan maandenlang onaangeroerd blijven in de categorie “Not Scheduled”, terwijl aanvallers deze al actief misbruiken.

Michelangelo Sidagni, CTO bij NopSec, verwoordde het treffend: NIST delegeert feitelijk de prioritering aan CISA, maar de KEV-catalogus van CISA is bewust conservatief. Vergelijkende analyse laat zien dat KEV momenteel 1.559 kwetsbaarheden bevat, terwijl VulnDB er meer dan 7.000 met bekende exploitatie volgt. Duizenden gevaarlijke kwetsbaarheden vallen dus buiten zowel KEV als het nieuwe verrijkingsproces van de NVD. Voor een aanvaller is dat onderscheid irrelevant.

Het einde van één enkele bron van waarheid

De bredere context vergroot de zorgen. Het CVE-programma van MITRE — de basis waarop de NVD is gebouwd — ontsnapte vorig jaar ternauwernood aan instorting toen het federale financieringscontract dreigde af te lopen. CISA sprong op het laatste moment bij, maar de kwetsbaarheid van deze infrastructuur is pijnlijk duidelijk geworden. Ondertussen werkt de EU aan een eigen European Vulnerability Database (EUVD), al staat die nog in de kinderschoenen. En de explosieve groei van AI-gedreven kwetsbaarheidsdetectie — FIRST voorspelt een record van 50.000 nieuwe CVE’s in 2026 — belooft de situatie aanzienlijk te verergeren.

Het tijdperk van één enkele betrouwbare, publieke bron van waarheid voor kwetsbaarheidsinformatie is definitief voorbij. Organisaties die dit nog niet hadden ingezien, worden nu direct met die realiteit geconfronteerd.

Wat moet er gebeuren?

De kritiek op NIST is terecht, maar realistisch gezien had de organisatie weinig keuze. Met inzendingen die elk kwartaal nieuwe records breken en een analysecapaciteit die fundamenteel niet kan bijbenen, was een koerswijziging onvermijdelijk. De richting — prioriteren op basis van werkelijk risico — is in principe de juiste.

Maar de uitvoering moet worden verfijnd. Ten eerste: de prioriteringscriteria zijn te sterk gericht op de overheid. Een bredere definitie van “hoge impact” — die ook rekening houdt met de verspreiding binnen commerciële software — zou de realiteit van de private sector beter weerspiegelen. Ten tweede: het model “mail ons als je verrijking wilt” is niet schaalbaar en creëert ongelijkheid. Grotere organisaties weten hoe en waar ze hun zaak moeten bepleiten; kleinere niet.

Ten derde, en misschien wel het meest urgent: de industrie moet stoppen met vertrouwen op één enkele publieke database als primaire verdedigingslinie. Het diversifiëren van bronnen — commerciële threat intelligence, sectorspecifieke ISAC’s, open-source alternatieven — is geen luxe maar een noodzaak. Securityprofessionals die dit al wisten, zullen deze transitie kunnen navigeren. De rest heeft zojuist een wake-upcall gekregen.

De stroom irrelevante data was altijd al het probleem. NIST heeft dat nu officieel erkend. De vraag is of de gekozen oplossing de juiste mensen beschermt — of alleen degenen met de juiste overheidscontracten.

BRONNEN

- NIST — NVD Updates NVD Operations to Address Record CVE Growth (15 april 2026)

- Help Net Security — NIST admits defeat on NVD backlog, will enrich only highest-risk CVEs going forward (16 april 2026)

- CyberScoop — NIST narrows scope of CVE analysis to keep up with rising tide of vulnerabilities (17 april 2026)

- Socket.dev — NIST Officially Stops Enriching Most CVEs as Vulnerability Volume Surges (april 2026)

- Infosecurity Magazine — NIST Drops NVD Enrichment for Pre-March 2026 Vulnerabilities (april 2026)

- SecureWorld — The NVD Course Correction: Navigating NIST’s Strategic Pivot for 2026 (april 2026)

- Dark Reading — NIST Revamps CVE Framework to Focus on High-Impact Vulnerabilities (april 2026)

- The Hacker News — NIST Limits CVE Enrichment After 263% Surge in Vulnerability Submissions (april 2026)